Temendo sempre che qualcuno non possa copiare i dati del database di Access e il suo design. Bene, puoi facilmente superare questo timore usando la tecnica del database Access protetto da copia. Ora sorge la domanda che cos’è questa tecnica di database Access protetta da copia .

Questa tecnica include alcune precauzioni di base ed essenziali che qualsiasi gestore di database di Access deve prendere in considerazione per impedire la copia del database.

Iniziamo a esplorare quali trucchi dovresti applicare per proteggere il database di Access dalla copia.

Le linee guida menzionate di seguito sono importanti anche per proteggere il tuo database di Access principalmente quando sono ospitati su Cloud o provider di terze parti.

Come per proteggere database di Access dalla copia?

-

Modifica le autorizzazioni utente nel database di Access

MS Access consente all’utente di assegnare o rimuovere le autorizzazioni per l’accesso ai database, inclusi i report, le tabelle, le macro, i moduli e le query esistenti per motivi di sicurezza.

Ogni volta che un utente può effettuare una selezione per assegnare l’autorizzazione ad altri gruppi o utenti. Ma è obbligatorio avere informazioni su tali gruppi o account utente nel file di informazioni sul gruppo di lavoro.

È possibile seguire i passaggi seguenti per assegnare l’autorizzazione.

Passo 1

Tocca l’ opzione “Strumenti” . Successivamente, dal menu a discesa della sicurezza , selezionare “Autorizzazione utente e gruppo”.

Passo 2

Ora nella finestra di dialogo aperta di “Autorizzazione utente e gruppo” premi la scheda ” autorizzazione” . Qui vedrai l’opzione “Utenti o gruppi”. Dopo aver fatto clic su questa opzione, mostrerà inserire utenti e gruppi presenti nella casella Nome utente / gruppo.

Dal nome elencato di utenti e gruppi scegliere quello a cui si desidera assegnare l’autorizzazione.

Passaggio 3

Ora dalla casella Nome oggetto, scegli il tipo di oggetto e il suo nome per consentire le autorizzazioni.

Da questa casella Nome oggetto è possibile scegliere un singolo oggetto o più numeri di oggetti. Per la scelta di più oggetti continua a premere il tasto CTRL durante la selezione degli oggetti.

Passaggio 4

Modifica la selezione completa degli oggetti ora puoi assegnare o rimuovere i permessi secondo le tue necessità.

Ora è il momento di scegliere l’opzione “autorizzazioni” e dall’elenco aperto assegnare qualsiasi autorizzazione che si desidera applicare.

Vedrai che ci sono molte autorizzazioni, come le autorizzazioni “Leggi dati” o “Leggi design”, ecc. Quindi scegli quello che vuoi assegnare al tuo gruppo o a qualsiasi utente.

Nota:

La stessa procedura viene applicata anche per modificare l’autorizzazione dell’utente nel database di Access.

-

Monitorare l’attività del database

Tieni sempre traccia delle informazioni quando, come e da chi è stato utilizzato il tuo database. Mantenere l’intera cronologia delle transazioni del database consente di comprendere facilmente l’accesso ai dati e i modelli di modifica. In questo modo si può facilmente prevenire modifiche fraudolente nel proprio database, evitare la perdita di informazioni, identificare attività sospette al momento giusto.

È il punto più importante della tecnica di database Access protetta da copia . Devi sempre seguire questa procedura se condividi il database di Access in un ambiente multiutente .

Un altro modo semplice per monitorare gli utenti del database di Access consiste nel mantenere un elenco di tutti i nomi degli utenti a cui è consentito accedere al database.

All’inizio, recupera il nome utente corrente della rete corrente dell’utente e quindi abbina il nome al tuo nome elencato. Se non corrisponde immediatamente, chiudere l’applicazione.

Nota: quando si verifica una situazione del genere, invio immediatamente una mail all’amministratore del database.

-

Anonimizzare i database non produttivi

Sono presenti molte aziende che investono tutte le proprie risorse e tempo per salvaguardare i propri database di accesso produttivi. Ma al momento del montaggio di un progetto o dello sviluppo di un ambiente di test, l’errore che fanno generalmente è. Realizzano semplicemente una copia del loro database di Access originale e iniziano a usarlo in ambienti più rischiosi che espongono apertamente tutti i loro dati sensibili.

L’anonimizzazione o il mascheramento è un metodo attraverso il quale viene creata una versione esattamente simile del database, con la stessa struttura di quella originale. In questo processo, tutti i tuoi dati sensibili vengono modificati, in modo che rimangano protetti.

Tutto sommato, attraverso questa tecnica, i valori dei dati vengono modificati preservando il formato.

Vi consiglio di usare questa tecnica per tali database che userete per test e sviluppo. Come ti consente di preservare la struttura logica dei dati. Assicura inoltre che nessuna delle informazioni sensibili dei clienti perderà al di fuori dell’ambiente di produzione.

-

Protezione con password del front-end del database di accesso

Abbiamo tutti diviso il database di accesso per un uso conveniente e prestazioni migliori. Ma sai dopo la suddivisione del database di Access quale parte è la più vulnerabile?

La risposta è che la parte anteriore del database di Access è la più vulnerabile. Poiché non è molto sicuro e aprire informazioni sensibili per gli hacker.

Proprio come il tuo database back-end, mantieni sempre il tuo front-end crittografato con una password. Ciò impedirà agli occhi indiscreti o di qualsiasi altro utente di terze parti di ottenere il controllo completo sui dati grezzi del database.

Inoltre, prova a impostare password diverse per il back-end e la parte anteriore del database di accesso. In questo modo alla fine si proteggerà il database di Access dalla copia.

-

Distribuire una front-end compilata agli utenti finali

Un altro passo molto importante che tutti dovreste implementare per impedire la copia del database è la distribuzione agli utenti finali delle versioni compilate del front-end del database.

Per fare questo è necessario Accdb / MDB files in ACCDE / MDE file di formato. Ciò bloccherà alcuni dei tuoi oggetti all’interno del database.

Gli utenti non possono aprire il report o la forma del database nella vista di progettazione né chiunque può accedere alla codifica VBA.

Il file di database di accesso al formato mde / accde non blocca query, macro o tabelle.

Poiché tutta la codifica VBA è in modalità nascosta e completamente bloccata per l’accesso. Pertanto, se si verificano errori non gestiti, l’applicazione del database verrà arrestata automaticamente in modo anomalo.

Puoi dire che la distribuzione dei front-end compilati funziona come una protezione antiproiettile in tutte le tue codifiche VBA .

Da qui l’importanza cruciale della gestione degli errori a prova di proiettile in tutto il codice VBA.

Pertanto, condividendo la versione di compilazione del front-end del database di Access è possibile ridurre al minimo il disordine nel database, ad esempio le possibilità di essere copiate.

-

Nascondi il riquadro di navigazione

Proteggere la codifica VBA non è sufficiente, bloccare macro, query e tabella del database di Access è altrettanto importante.

Per prendere le misure necessarie al riguardo, è necessario limitare le autorizzazioni dell’utente nel database di Access. Pertanto, qualsiasi persona anonima non può accedere a tali sezioni del database in cui non dovrebbe apportare alcuna modifica.

Puoi farlo semplicemente nascondendo il riquadro di navigazione. In questo modo, è possibile rimuovere facilmente la capacità dell’utente di accedere agli oggetti del database.

-

Nascondi singoli oggetti di database

Dopo aver adottato importanti passaggi per nascondere il riquadro di navigazione. Un altro compito molto importante che resta da fare è; nascondendo ogni singolo oggetto del tuo database.

Per questo, è necessario modificare l’ attributo nascosto di ogni singolo oggetto MS Access su TRUE. In questo modo gli oggetti del database verranno completamente nascosti. Gli utenti non possono apportare modifiche al database né copiare alcun oggetto del database.

Passaggi per nascondere un gruppo o un oggetto

- Per nascondere un singolo oggetto del database di Access, fare clic con il pulsante destro del mouse sull’oggetto che si desidera nascondere.

- Quindi premi sull’opzione ” Nascondi in questo gruppo “.

- Se vuoi nascondere l’intero gruppo di oggetti, vai al nome del gruppo di oggetti principale.

Supponiamo che all’interno del gruppo di tabelle siano state create così tante tabelle. Quindi, in tal caso, è necessario fare clic su “Tabelle” per nascondere contemporaneamente l’intero elemento del gruppo.

- Fare clic con il tasto destro del mouse sul nome del gruppo di oggetti principale e dall’opzione elencata selezionare l’opzione “Nascondi”.

-

Crittografa il database con password

Sì, ovviamente, anche una semplice opzione di crittografia del database con password svolge un ruolo molto importante quando si cerca di proteggere il database di Access dalla copia.

Poiché è stato riscontrato che l’applicazione di una password per limitare l’accesso al database rimuove in larga misura le possibilità del disastro.

Per ulteriori informazioni, è possibile leggere il mio post su Come crittografare / decriptare database di MS Access.

-

Bypass Il Chiave di bypass

Ultima, ma non meno importante, che tutti voi dovete provare a proteggere il funzionamento progettato dell’applicazione del database di Access. L’unica cosa che devi fare è disabilitare la proprietà di bypass di spostamento. Ciò chiuderà la backdoor aperta per gli hacker o gli utenti di terze parti per rubare il database di Access.

Tutti voi dovete considerare questa tecnica come un punto sciocco ma lasciate che vi dica il fatto. Se si fa clic sul tasto Maiusc durante l’avvio del database, l’esecuzione della macro AutoExec e l’apertura del modulo di avvio vengono automaticamente disabilitate.

-

Blocca le tabelle in un’app di Access

Se si desidera mantenere completamente intatte le tabelle del database di Access da copiarle, modificarle o cancellarle da chiunque, è possibile utilizzare le tabelle di blocco nell app Web di Access. La tabella di blocco è di grande aiuto quando si desidera inserire dati di esempio nell’app Web di Access che vengono forniti ad altri utenti dell’app.

Ho trovato questa funzione utile quando ho bisogno di distribuire un’app di Access nel mio catalogo di app.

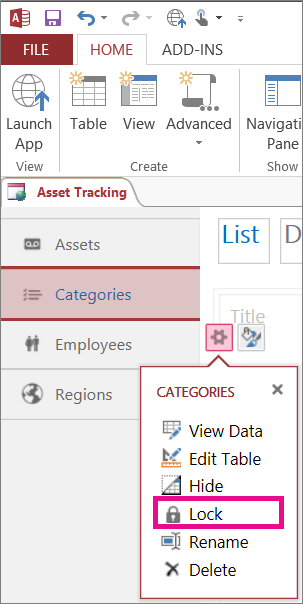

- Apri la tua app Web in Access, quindi scegli la tabella che devi bloccare.

- Ora vai al Selettore tabella presente nel riquadro a sinistra.

- Tocca su Impostazioni / Azioni > Blocca .

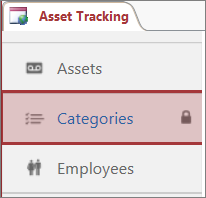

- Vedrai apparire un’icona a forma di lucchetto proprio accanto al nome della tabella.

Suggerimento: per sbloccare nuovamente la tabella nell’app di accesso, seguire la stessa procedura e toccare l’ opzione Sblocca .

Incartare:

Dopo aver letto l’articolo completo, ora sai come proteggere database di Access dalla copia. Prova tutti i trucchi per impedire che il database di accesso venga copiato da qualsiasi utente di terze parti.

Non dimenticare di condividere la tua opinione su questo utile post. Se hai qualcosa in più da condividere rispetto stesso argomento, non esitare, condividilo e basta.

Questo software garantisce riparazione e recupero di senza soluzione di continuità del database ACCDB e MDB. Esso ripristina tutti gli oggetti tra cui tabelle, report, query, record, moduli e indici insieme a moduli, macro, ecc. Fissare Microsoft Access problemi di ora in 3 semplici passaggi:

- Scarica Stellar Access database riparazione strumento rated ottima su Cnet.

- Fai clic sull'opzione Sfoglia e Cerca per individuare il database di Access corrotto.

- Fai clic su Ripara Pulsante per riparae visualizzare in anteprima gli oggetti del database.